Wer ein Funknetzwerk (WLAN) betreibt sollte es unbedingt absichern. Denn nur allzu leicht kommen unerwünschte Gäste ins Funknetz.

Grund: Funknetzwerke sind einfach zu installieren. Ist der WLAN-Router erst einmal eingeschaltet, sendet er fröhlich und regelmäßig die Kennung „ich bin das Netzwerk ‚default’“ und wartet auf Kundschaft. Die Funknetzkarte im Notebook muss nur noch diese Meldung aufschnappen und schon steht die Verbindung – sogar die IP-Adresse bekommt das Notebook vom Router.

Herrlich einfach, nicht wahr? Aber genauso einfach für jeden anderen, der in der Funkreichweite Ihres Netzwerks liegt. Also sichern Sie Ihr Netzwerk ab, selbst wenn es ein wenig Arbeit kostet.

WLAN-Router aufstellen und in Betrieb nehmen

Falls Sie ein Netzwerkkabel haben, sollten Sie Ihren WLAN-Router für die erste Konfiguration an die Netzwerkleine nehmen. Das ist bequemer – und es gehen keine ungesicherten Funkdaten heraus. So nehmen Sie den Router in Betrieb:

1) Schalten Sie den Router ein und danach den Computer. Grund für diese Reihenfolge: Der WLAN-Router ist in der Regel auch der DHCP-Server in Ihrem Netzwerk. Startet der PC danach, holt er sich dort eine IP-Adresse ab.

2) Öffnen Sie einen Browser und geben Sie die IP-Adresse des Routers ein. Diese Adresse steht im Handbuch. Ebenfalls dort steht das Default-Admin-Kennwort für den Router, sofern eins vergeben wurde.

3) Ändern Sie als erstes das Admin-Kennwort für den Router. Meist finden Sie die entsprechende Option unter Administration, Admin-Settings oder in der Basiskonfiguration. Achtung: Mit dem Zugriffskennwort sichern Sie nur den Router, nicht die Funkverbindung!

4) Schalten Sie die Verschlüsselung für das Funknetz ein. Verwenden Sie nach Möglichkeit die WPA-Verschlüsselung mit einem Preshared Key. In den Optionen finden Sie den zum Beispiel als WPA-PKS. Geben Sie zusätzlich ein gutes Kennwort ein, das aus Buchstaben, Ziffern und Sonderzeichen besteht.

Falls Sie den WLAN-Router über ein Funknetz konfiguriert haben, geht nach dem Speichern der Verschlüsselungs-Konfiguration zunächst die Verbindung verloren. Aber keine Panik: Wählen Sie bei den Einstellungen Ihrer Funknetzkarte das entsprechende Verschlüsselungsverfahren und geben Sie das Kennwort ein. Danach können Sie wieder das Konfigurationsprogramm Ihres WLAN-Routers öffnen.

Mehr zu Verschlüsselungsverfahren und anderen Möglichkeiten, die Funkverbindung zu sichern, lesen Sie in den nachfolgenden Abschnitten.

5) Geben Sie schließlich die Verbindungsdaten für Ihren Internet-Zugang ein. Danach können Sie im Internet loslegen.

Datenverkehr mit WPA verschlüsseln

Der gängigste Weg, das Funknetz abzusichern, ist die Verschlüsselung der übertragenen Daten. Außenstehende bekommen nichts mit vom Funkverkehr und können sich ohne Kennwort nicht einklinken. Als Verschlüsselungsstandard gilt WPA. Achten Sie darauf, dass WPA in Ihrem WLAN-Router aktiviert ist. Bei aktuellen Modellen ist das ab Werk so. Falls Sie einen älteren Router einsetzen, sehen Sie besser nach.

Die SSID verschleiern

Der WLAN-Access Point oder Router sollte die Netzwerk-Kennung nicht Preis geben. So ist das Netzwerk von außen nicht ohne weiteres zu sehen. Wer beitreten möchte, muss die SSID von Hand eingeben. Und sofern diese SSID nicht gerade „default“ heißt, wirkt das wie eine Art Kennwort.

MAC-Filter aktivieren

Eine weitere – schwache – Sicherheitsmaßnahme gegen unbefugte Eindringlinge ist, nur bestimmte MAC-Adressen für das Netzwerk zuzulassen. Derlei Einstellungen finden Sie in Ihrem WLAN-Router meist unter einem Stichwort wie MAC-Filter. Dort tragen Sie in eine Liste die MAC-Adressen Ihrer Clients ein. Manche WLAN-Router erlauben sogar, die Adressen der aktuell angemeldeten Clients in die Liste zu übernehmen. Falls nicht, bekommen Sie die MAC-Adresse Ihres Funknetz-Adapters auf der Windows-Kommandozeile mit der Eingabe von ipconfig /all. Nachteil: MAC-Adressen lassen sich fälschen.

Prüfen Sie, ob bei Ihrem Router noch WEP aktiv ist

Wer wirklich sicher sein möchte, sollte die Finger von WEP lassen. Stattdessen wählen Sie den neuen Standard WPA (Wifi Protection Access). Der verwendet das Protokoll TKIP (Temporal Key Integrity Protocol): Zu Beginn der Übertragung vereinbaren beide Funkstationen einen individuellen Start-Schlüssel. Hierfür muss das eigentliche Kennwort nur einmal übertragen werden. Ausgehend vom Start-Schlüssel erhält jedes übertragene Datenpaket dann einen individuellen Key zur Verschlüsselung. Bei diesem Verfahren ist es praktisch unmöglich, an den Original-Code zu kommen. Nachteil gegenüber WEP: Es kostet etwas mehr Rechenzeit.

Überprüfen Sie, ob Ihr WLAN-Router das sichere WPA-Verfahren aktiviert hat, besser noch WPA2. Das verfügt über einen besseren Verschlüsselungsalgorithmus als WPA.

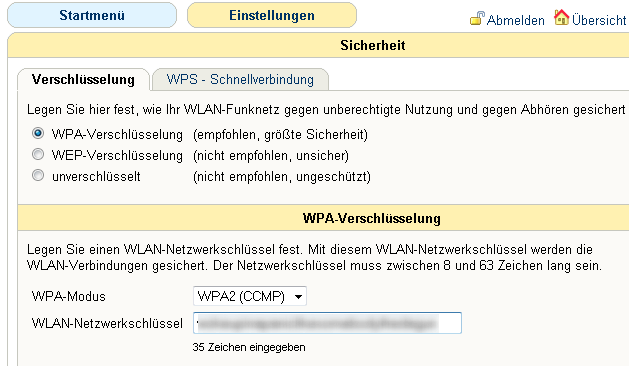

Bei der Fritzbox wählen Sie beispielsweise Einstellungen – Erweiterte Einstellungen – WLAN – Sicherheit.

Der Punkt WPA-Verschlüsselung muss aktiviert sein.

Weiter unten schalten Sie als WPA-Modus auf WPA2 (CCMP) und geben darunter einen WLAN-Netzwerkschlüssel ein. Als Schlüssel verwenden Sie einen möglichst langen Satz – 63 Zeichen sind erlaubt, 20 Zeichen sollte das Kennwort mindestens haben. Verwenden sie auch Sonderzeichen und Ziffern, das schafft zusätzliche Sicherheit.

Speichern Sie die Einstellungen mit Übernehmen.

Das Kennwort können Sie auf einen Zettel notieren und an einem sicheren Ort verwahren. Merken müssen Sie es sich nicht. Sie brauchen es immer nur dann, wenn Sie einen neuen Computer in Ihrem Funknetzwerk anmelden wollen.

Hinweis: Sollte es nach dem Umschalten auf WPA2 (CCMP) Verbindungsprobleme mit Computern geben, schalten Sie dort zurück auf WPA + WPA2. Dann sollten die Verbindungen wieder funktionieren.

DHCP abschalten

Eine weitere Sicherungsmaßnahme ist das Abschalten des DHCP-Servers in Ihrem WLAN-Router. Denn der weist jedem Neuankömmling im Netz automatisch eine IP-Adresse zu. Verwenden Sie stattdessen statische IP-Adressen, die Sie jedem Client einzeln verpassen. Zusätzliche Sicherheit bringt es, statt der üblichen 192.168.0.1-255 weniger übliche IP-Adressen nutzen, zum Beispiel 192.168.167.1-255.

Sekundäre Sicherungen

Trotz WPA und aller anderen Schutzmaßnahmen: Schützen Sie auch Ihre Rechner vor unbefugtem Zugriff. Das ist noch einmal ein zweiter Schutzwall, falls andere Sicherungsmaßnahmen versagen. Hier gilt:

- Verwenden Sie für alle Windows-Benutzerkonten ein Kennwort, das schwer zu erraten ist.

- Erlauben Sie Schreibzugriffe nur dann, wenn es absolut notwendig ist.

- Besitzer von Windows XP Professionell entfernen bei der Freigabe unter Berechtigungen den Benutzer Jeder und tragen dafür die Benutzer Ihres Netzes samt der entsprechenden Rechte ein.

- Geben Sie niemals komplette Festplatten frei, sondern nur einzelne Ordner. Anderenfalls liegen wichtige Systemverzeichnisse offen. Das kann böse enden.

Das Netz entsichern

In bestimmten Fällen muss man das zuvor sorgsam geknüpfte Sicherheitsnetz ein wenig öffnen. Zum Beispiel, um einen eigenen Web-Server zu exponieren oder um Filesharing zu betreiben. Denn solche Dienste benötigen spezielle Ports, die von der Firewall normalerweise gesperrt werden.

Das Zauberwort, um dennoch durch die Firewall zu kommen heißt „Port Forwarding“. In Ihrem Router finden Sie dazu, meist unter Firewall oder Security, einen Eintrag namens Port Settings. Falls nicht, sehen Sie nach unter Menüpunkten wie Applications oder Applications & Gaming. Dort können Sie einen Port oder einen ganzen Bereich frei schalten und an einen PC in Ihrem lokalen Netz weiterleiten.

Ein Port kann allerdings immer nur an einen lokalen PC weiter geleitet werden. Falls also mehrere Computer in Ihrem Netz Filesharing treiben wollen, brauchen Sie in der Filesharing-Software eine Option, den verwendeten Port zu ändern.

Achtung: Mit jeder Port-Freigabe schaffen Sie eine Sicherheitslücke in Ihrem Netzwerk und einen möglichen Angriffspunkt.

Mit Port Adress Translation (PAT) und Network Adress Translation (NAT) hat das Port Forwarding übrigens nichts zu tun. NAT sorgt dafür,

- dass ein PC aus dem lokalen Netzwerk im Internet mit der IP-Adresse des Routers auftritt

- dass der Router die zurück kommenden Daten aus dem Netzwerk auch wieder an den richtigen PC weiterleitet.

PAT erweitert dieses Verfahren für mehrere Computer im lokalen Netz: Jeder lokale PC, der Daten aus dem Internet anfordert, erhält vom Router einen spezifischen Port zugewiesen, an den der Internet-Server seine Daten schickt. Anhand der Portnummer weiß der Router, an welchen lokalen PC er die Daten weiterleitet.

Alles offen in der DMZ

Wer das Risiko liebt, kann einen PC im lokalen Netz als DMZ einrichten, zu Deutsch als Demilitarisierte Zone. Dieser nicht ganz glücklich gewählte Begriff bezeichnet einen Computer, der komplett gegenüber dem Internet geöffnet wird. Die Firewall hilft diesem Computer nicht! Die Option zum Freischalten finden Sie im Router in den Firewall-Einstellungen unter DMZ oder Demilitarized Zone. Dort geben Sie eine lokale IP-Adresse ein, die dann auch im Internet zu sehen ist.

Achtung: Wer einen frisch installierten Windows-PC ohne Sicherheitsupdates als DMZ freigibt, wird sich mit hoher Wahrscheinlichkeit innerhalb weniger Sekunden einen Wurm einfangen. Aber für die Freigabe eines privat genutzten PC als DMZ gibt es kaum vernünftige Gründe.

Wer sein Funknetz offen lässt wie ein Scheunentor, ist selbst schuld, wenn sich andere Daten mopsen oder auf fremde Kosten surfen. Und wenn man sich als Amateur-Wardriver umsieht, findet man jede Menge offene Netze.